Amerykańskie agencje federalne ogłosiły nagrodę w wysokości 10 milionów dolarów za informacje, które pomogą zlokalizować rosyjskiego hakera oskarżonego o wspieranie inwazji w Ukrainę w 2022 roku. Atakujący, wykorzystując fałszywe dane uwierzytelniające, przeprowadził cyberataki na komputery rządowe Ukrainy i innych krajów, które udzieliły wsparcia Ukrainie, w tym Stanów Zjednoczonych.

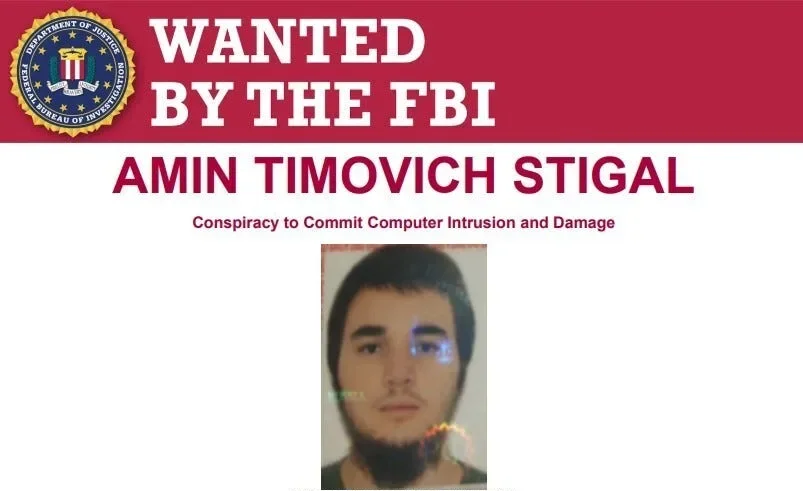

Kim jest Amin Timovich Steegal?

Amin Tigal, pochodzący z Czeczenii, okazał się nie zwykłym cyberprzestępcą, ale jednym z kluczowych wykonawców rosyjskiego wywiadu wojskowego (GRU). Zgodnie z federalnym aktem oskarżenia złożonym w Maryland, Steagall zaatakował ważne niewojskowe systemy komputerowe rządu Ukrainy przed inwazją, ujawnił dane obywateli w celu podważenia zaufania do rządu i przeprowadził ataki na kraje, które wspierały Ukrainę.

WhisperGate: broń hakerska podszywająca się pod złośliwe oprogramowanie

Steagall opracował złośliwe oprogramowanie o nazwie „WhisperGate”, które podszywało się pod zwykłe oprogramowanie ransomware. Jednak według prokuratorów federalnych była to w rzeczywistości cyberbroń zaprojektowana w celu zniszczenia danych ofiar i wyłączenia ich komputerów.

Współpraca z GRU

Zgodnie z aktem oskarżenia, 22-letni Stegal pracował dla Głównego Zarządu Sztabu Generalnego (GRU), znanej agencji wywiadu wojskowego utworzonej w czasach sowieckiego dyktatora Józefa Stalina. Steagall rozpoczął współpracę z GRU w grudniu 2020 roku.

„Jak wspomniano, oskarżony współpracował z rosyjskim wywiadem wojskowym przed niesprawiedliwą i niesprowokowaną inwazją Rosji w Ukrainę” – powiedział prokurator generalny Merrick B. Garland w komunikacie prasowym. „Departament Sprawiedliwości będzie nadal wspierał Ukrainę na wszystkich frontach w walce z rosyjską agresją, w tym pociągał do odpowiedzialności tych, którzy wspierają złośliwe działania Rosji w cyberprzestrzeni”.

Stigalowi, który pozostaje na wolności, grozi do pięciu lat więzienia, jeśli zostanie skazany. Znajduje się na liście najbardziej poszukiwanych cyberprzestępców FBI.

Ataki w Ukrainę: odkrywanie skali cyberprzestępczości

Ataki, zorganizowane przez Steagalla i jego wspólników z GRU, były wymierzone w najważniejsze ukraińskie służby rządowe w miesiącach poprzedzających inwazję w lutym 2022 r. Zgodnie z aktem oskarżenia, cyberataki dotknęły co najmniej dwa tuziny zabezpieczonych komputerów, w tym komputerów Ministerstwa Spraw Zagranicznych, Ministerstwa Finansów, Administracji Sądowej, Ministerstwa Rolnictwa, Ministerstwa Energetyki i Państwowej Służby Ukrainy ds. Sytuacji Nadzwyczajnych.

WhisperGate: złośliwe oprogramowanie podszywające się pod ransomware

Ataki WhisperGate były zamaskowane jako zwykli cyberprzestępcy i towarzyszyły im żądania okupu w wysokości 10 000 USD w bitcoinach za zwrot skradzionych danych. Jednak prawdziwym celem hakerów było zniszczenie danych i wyłączenie komputerów rządowych.

Ataki na obywateli Ukrainy

Hakerzy GRU zaatakowali również obywateli Ukrainy, kradnąc dane 13,5 mln użytkowników rządowego portalu usług cyfrowych (Diia). Dane te zostały wystawione na sprzedaż w darknecie. Na kilka tygodni przed inwazją na stronie Diia pojawiły się komunikaty: „Ukraińcy! Wszystkie informacje o tobie stały się publiczne, obawiaj się i spodziewaj się najgorszego. To dla twojej przeszłości, teraźniejszości i przyszłości”.

Steagall i jego wspólnicy ukrywali swoje powiązania z rosyjskim rządem, posługując się fałszywymi tożsamościami, składając fałszywe oświadczenia i korzystając z sieci komputerów na całym świecie, w tym w Stanach Zjednoczonych. Swoje operacje finansowali Bitcoinem.

Ataki międzynarodowe: Jak Steagall zaatakował kraje proukraińskie

Po inwazji w Ukrainę grupa Steegala zaczęła atakować kraje, które udzielały wsparcia Ukrainie, w tym Stany Zjednoczone. Zgodnie z aktem oskarżenia zaatakowali infrastrukturę transportową niewymienionego z nazwy kraju Europy Środkowej, która była ważna dla dostarczania pomocy Ukrainie, oraz amerykańską agencję rządową zlokalizowaną w Maryland.

Szczegóły ataku na amerykańską agencję rządową

FBI w Baltimore, które prowadzi śledztwo, nie odpowiedziało na pytania o to, która agencja rządowa została zaatakowana. Według agencji, hakerzy sprawdzili publicznie dostępne strony internetowe agencji 63 razy.